Introduction

Une investigation complexe ne se résume pas à une liste de noms. Il s'agit de comprendre comment ces entités interagissent dans l'ombre. Ce module vous apprend à modéliser les relations de pouvoir pour faire apparaître l'invisible et cartographier les circuits de corruption.

1. La Puissance de l'Analyse de Liens 👁️

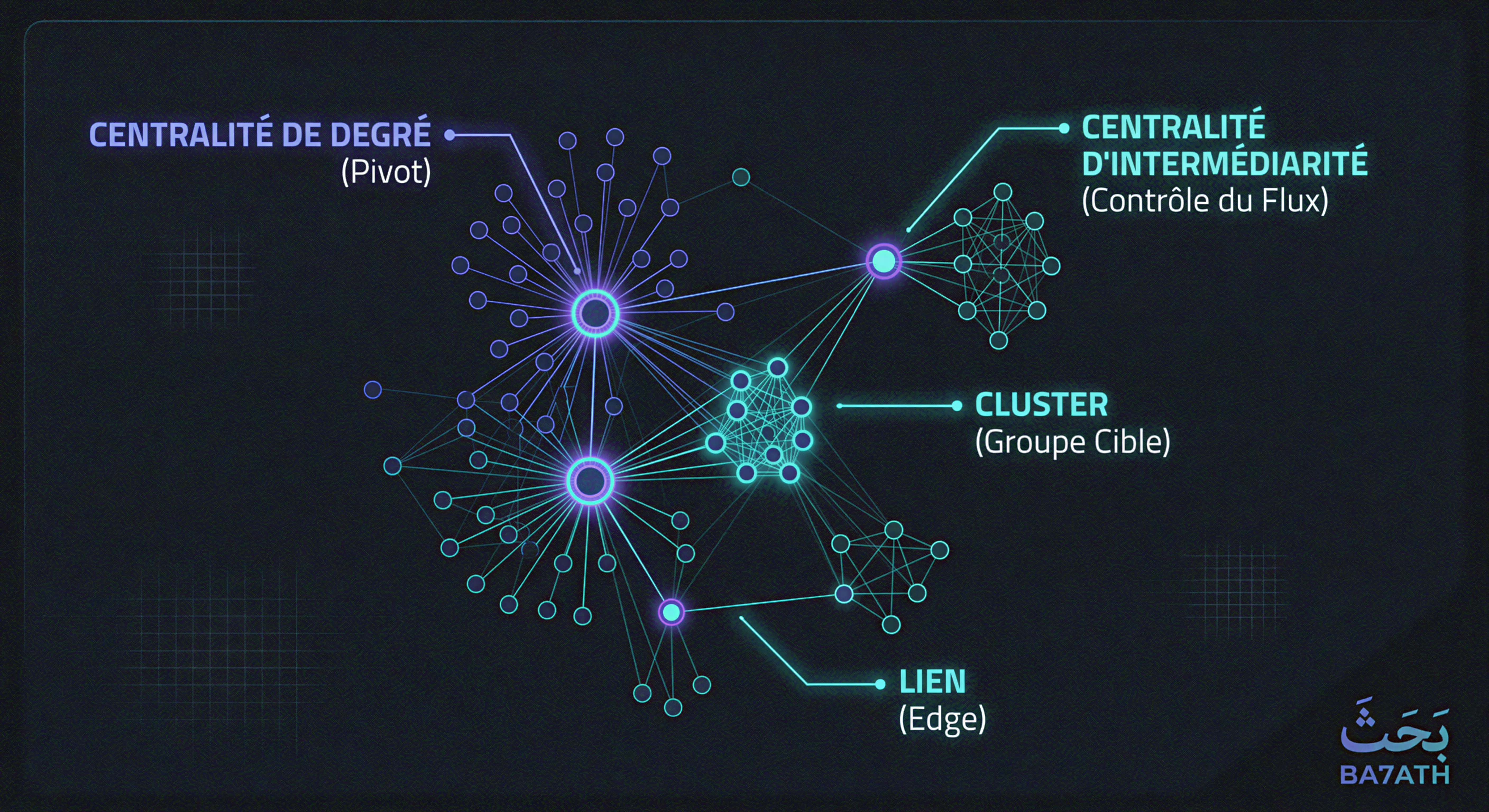

Le cerveau humain peine à percevoir des connexions indirectes au-delà du second degré (l'ami d'un ami). Le graphe de réseau (Link Analysis) permet de :

- Identifier les Intermédiaires : Repérer le "prête-nom" ou la société écran qui fait le pont entre un décideur public et un bénéficiaire effectif.

- Détecter des Clusters (Groupements) : Faire apparaître des "cellules" d'individus partageant systématiquement les mêmes adresses, numéros de téléphone ou adresses IP.

- Calculer la Centralité : Qui est le véritable pivot ? Celui qui a le plus de connexions (Degré) n'est pas toujours le plus influent. Celui qui contrôle le passage de l'information entre deux groupes (Intermédiarité) est souvent le vrai cerveau du réseau.

2. Ontologie Ba7ath : Noeuds et Liens 🏗️

Pour que votre graphe soit exploitable par une machine ou un juge, vous devez structurer vos données avec précision :

Les Noeuds (Nodes / Entités)

Ce sont les objets de l'enquête : * Personne Physique (Nom, Titre). * Personne Morale (RNE, Matricule Fiscal). * Localisation (Adresse siège social). * Identifiant numérique (Email, Compte social, IP).

Les Liens (Edges / Relations)

Ce sont les verbes de l'enquête : * Légal : "Est gérant de", "Détient 50% de". * Géographique : "Est domicilié à". * Financier : "A transféré des fonds à". * Social : "Est le frère de", "Est l'associé de".

3. L'Arsenal de l'Analyste 🛠️

Passer du texte brut à la visualisation nécessite des outils adaptés à l'échelle des données :

A. Maltego (Visualisation Automatisée)

- Maltego : L'outil de référence pour automatiser la découverte de liens. Il permet de "pivoter" instantanément d'une adresse email vers un profil social. Idéal pour explorer les infrastructures numériques.

B. Gephi Lite (Analyse de Réseaux complexes)

- Gephi : Indispensable pour l'analyse de données massives (Big Data). Il permet de colorer des milliers de transactions financières pour faire ressortir des communautés suspectes.

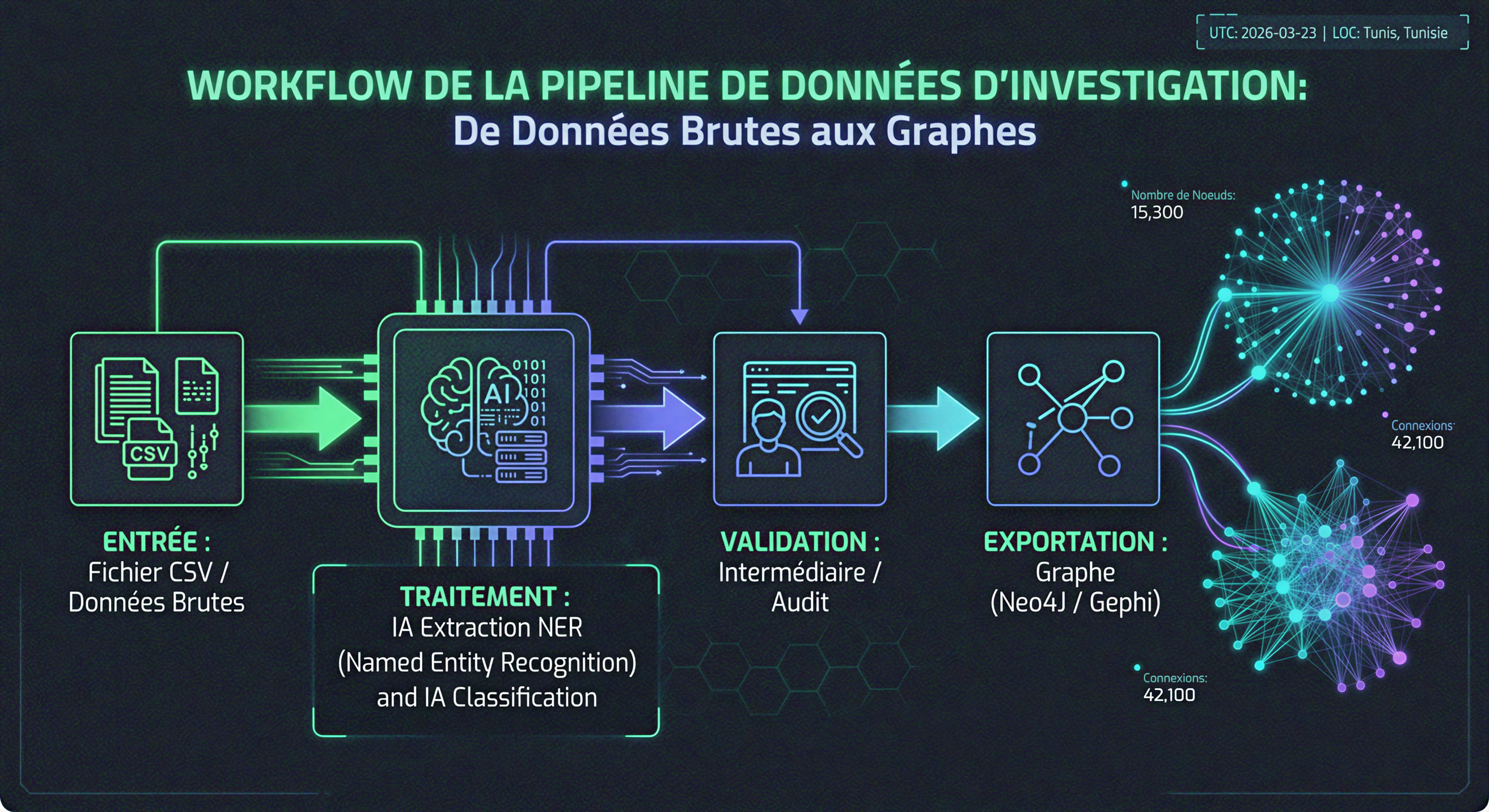

C. Ba7ath OSINT Tracker (Workflow Interne)

- Ba7ath OSINT Tracker : Notre outil conçu pour l'investigation tunisienne. Il automatise l'extraction des NER (Named Entities Recognition) depuis un fichier CSV, les classe via une IA embarquée, et exporte le résultat vers Neo4J ou Gephi.

D. Ba7ath Tn Scraper (Extraction Tunisienne)

- Ba7ath Tn Scraper : Outil d'extraction de données institutionnelles (RNE, TUNEPS...) réservé aux journalistes tunisiens pour alimenter vos analyses de graphes.

E. Atlas OSINT (2000+ Ressources)

Bénéficiez de l'Atlas OSIN

Bénéficiez de l'Atlas OSINT interactif de Ba7ath et ses 2000 ressources pour enrichir vos enquêtes avec les meilleures sources mondiales.

4. Schémas de Corruption Classiques (Patterns) 📐

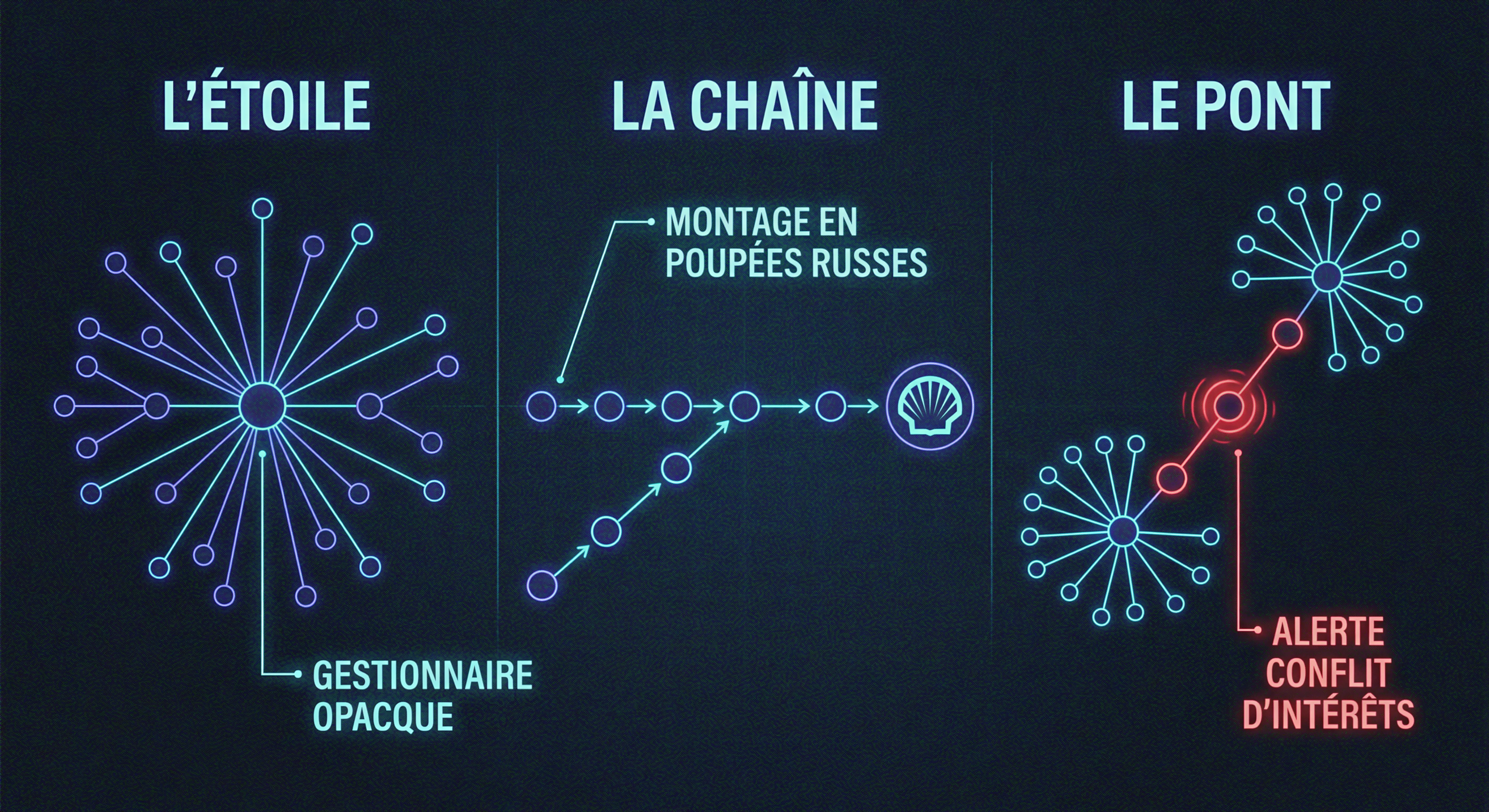

Apprenez à reconnaître les signatures géométriques de la criminalité financière :

- L'Étoile (The Star) : Un individu unique au centre de dizaines de petites SARL. C'est le schéma type du gestionnaire de patrimoine opaque ou du "créateur de coquilles vides".

- La Chaîne (The Chain) : Une société A détenue par B, elle-même détenue par C située dans un paradis fiscal. C'est la technique de la "poupée russe" pour masquer le bénéficiaire effectif final.

- Le Pont (The Bridge) : Une personne physique qui occupe simultanément un poste dans l'administration publique et un mandat social dans une entreprise privée (Conflit d'intérêts).

5. Méthodologie de Saisie et Intégrité ⛓️

Un graphe sans source n'est qu'un dessin. Pour qu'il soit probant, appliquez la règle des 3 piliers :

- Sourcing Systématique : Chaque lien doit être lié à une preuve (ex: "Source : JORT n°45 de 2023, page 12").

- Qualification du Lien : Précisez la force et la nature. Un actionnaire à 99% est un lien fort ; une interaction Facebook ponctuelle est un lien faible.

- Dimension Temporelle : Un réseau est vivant. Précisez toujours la date de validité du lien. Le réseau d'influence de 2010 n'est plus celui de 2026.

📝 Concept Clé Ba7ath

📝 Concept Clé Ba7ath :

"Dans un graphe de corruption, la vérité ne se trouve pas dans les noeuds, mais dans la densité et la nature des liens qui les unissent. Si tous les chemins mènent à une seule personne, vous avez trouvé votre cible."